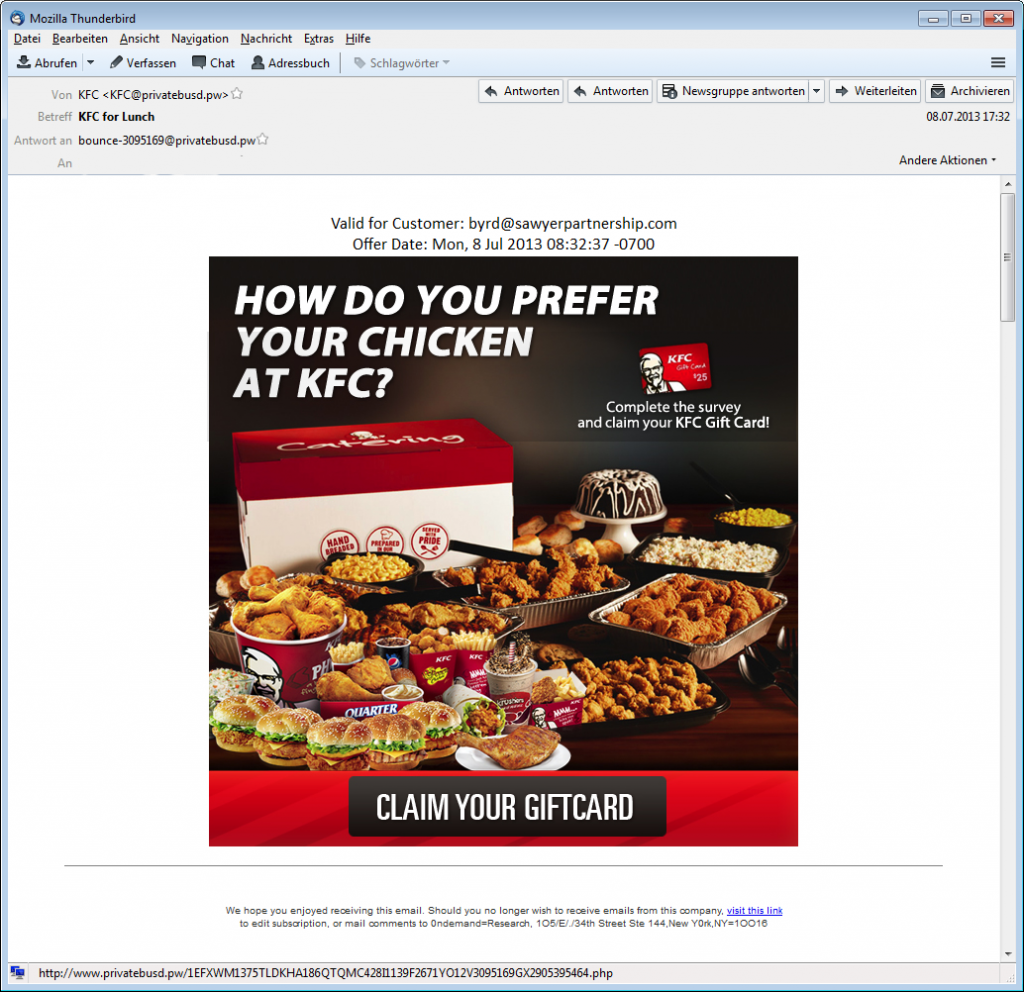

Gestern konnte das Eleven Research-Team eine Spam-Welle aus den USA mit dem Betreff “KFC for Lunch” beobachten, die vermeintliche Gutscheine für Fastfood-Ketten wie Kentucky Fried Chicken (KFC) beinhaltete:

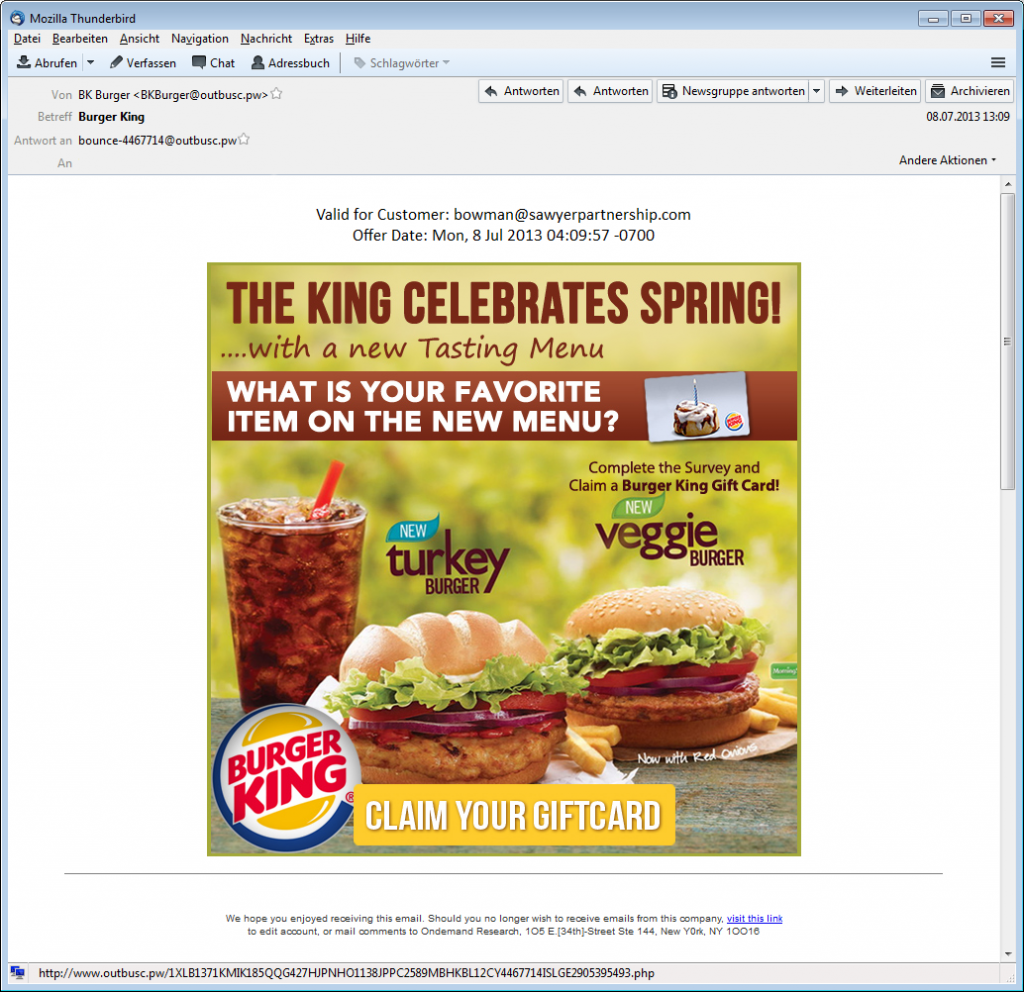

Zur gleichen Kampagne gehörten Mailings mit dem Betreff “Burger King” mit entsprechenden Burger King-Gutscheinen (“THE KING CELEBRATES SPRING!”):

Burger-King-Mailing mit Gutschein

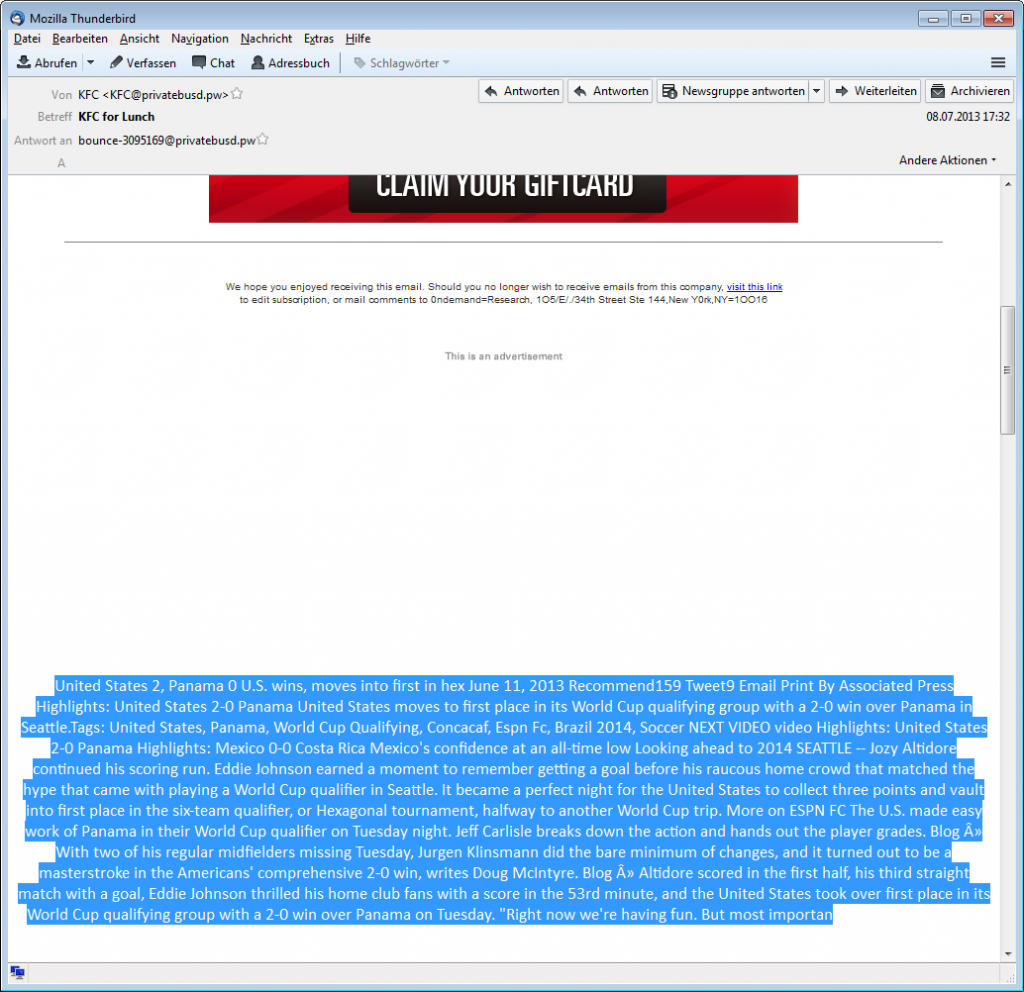

Versteckter Blindtext: Tour de France und World Cup Qualifying

Auf den ersten Blick mögen diese Gutscheine vielleicht gar nicht so unecht wirken – neben dem guten Design trägt hierzu vielleicht auch die vermeintliche Individualisierung durch eingetragenen Kundennamen bzw. E-Mail-Adresse (“Valid for Customer”) und angepasstes Ausstellungsdatum (“Offer Date”) des Gutscheins bei.

Ein Indiz spricht jedoch eindeutig dafür, dass es sich um Spam handelt: Scrollt man die Anzeige der E-Mail nach unten und markiert den gesamten Inhalt, entdeckt man den zuvor geweißten Blindtext.

Dieser eingefügte Text soll dabei helfen, Content-basierte Filterungen, wie Spam-Filter zu umgehen. Bei den KFC-Mailings handelt es sich um eine CNN-Nachrichtenmeldung zur Tour de France. Die Burger King Mailings weisen das gleiche Muster auf – beim hier eingefügten Blindtext handelt es sich jedoch um verschiedene Meldungen (u.a. Tweets) zum World Cup Qualifying.

Gutscheine aus Mikronesien und Geo-IP-Erkennung

Die Gutschein-Mailings stammen von den (sehr wahrscheinlich gefälschten) Absendern KFC@privatebusd.pw (KFC) bzw. BKBurger@outbusd.pw (Burger King).

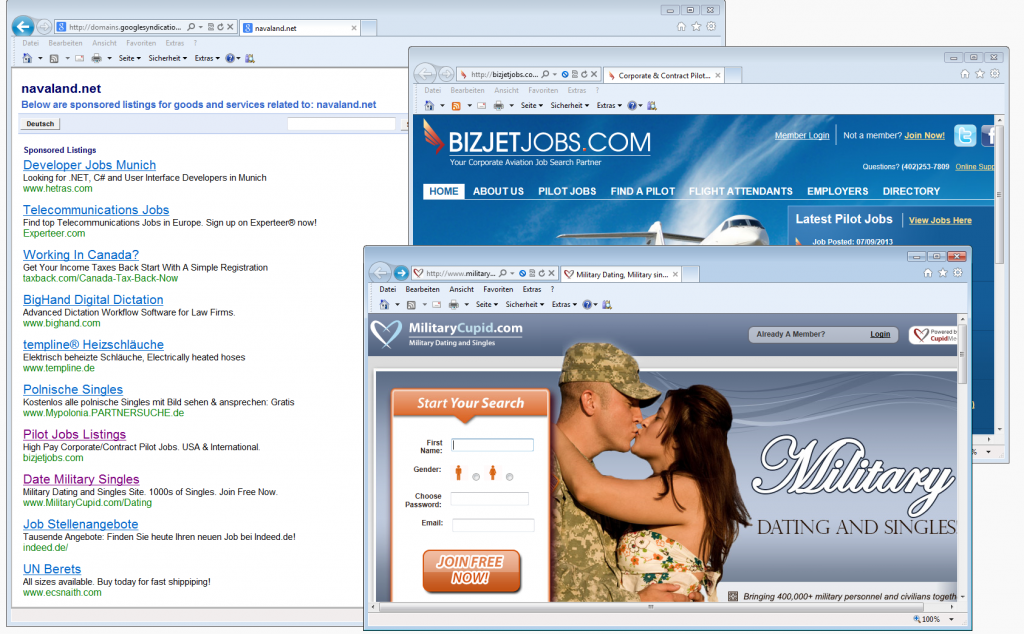

Bei den pw-Endungen handelt es sich um die offizielle Domain-Endung von Palau, einem mikronesischen Inselstaat, die in den E-Mails verwendeten Domains erweisen sich jedoch als Fake: Deutsche Nutzer etwa werden zur deutschen YouTube-Variante weitergeleitet, was darauf hinweist, dass Geo-IP-Erkennung im Einsatz ist.

Klickt der Gutschein-Empfänger auf den digitalen Gutschein, wird er zu einer Linkfarm geleitet. Solche Ansammlungen von Websites verfolgen in erster Linie den Zweck, viele Hyperlinks auf eine andere Webpräsenz zu legen – um SEO-Ergebnisse zu optimieren bzw. Suchmaschinen-Ergebnisse zu manipulieren und eine bessere Platzierung in den Suchergebnissen zu erzielen. Über Affiliate-Programme gelingt es den Spammern zudem häufig, für jeden erfolgten Klick Geld zu kassieren.

Das Eleven Research-Team muss also leider enttäuschen: Kein Gratis-Hähnchen – und King doesn’t celebrate spring!