Die kurze Geschichte des Backdoor-Trojaners Bredolab bei Eleven beginnt im Sommer 2009, seit Eleven ein Monitoring-Programm nutzt, welches detaillierte Analysen von Spam und Malware über lange Zeiträume zulässt. Am 17.06.2009 taucht erstmals ein Sample einer E-Mail auf, welche Bredolab (und im folgenden Varianten von Bredolab) im Anhang enthielt.

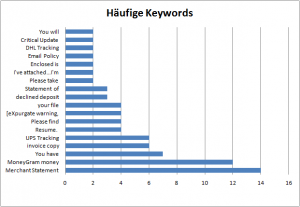

Die Betreffzeile verkündete: „Critical Update for Microsoft Outlook“ oder einfach nur „Update for Microsoft Outlook“. Fünf Stunden und sechs Minuten vergingen zwischen dem ersten und dem letzten Sample mit diesem Betreff. Nach über einem Monat erfolgte ein neuer Anlauf, diesmal mit dem Betreff „You have received an eCard“. Diese Welle dauerte knapp vier Tage. Mit zeitlichem Abstand folgten die beliebten Paketbenachrichtigungen, wahlweise von DHL oder UPS oder Steuerbescheide. Im Jahr 2010 waren im Frühjahr die falschen Facebook-Mitteilungen der Betreff, der am Erfolg versprechensten erschien. Der große Paukenschlag kam jedoch im August 2010, als mit dem einfachen Wort „report“ versucht wurde die Empfänger zum Öffnen des Anhangs zu bewegen. Von 518 E-Mail-Betreffzeilen, die insgesamt 924 Wörter enthielten, wurde in 395 das Wort „report“ verwendet.

Weiterhin beliebt waren die angebliche Geldüberweisung von MoneyGram und angehängte Kontoauszüge oder auch Lebensläufe.

Um die Signatur-basierten Viren-Scanner zu umgehen, ändern die Viren-Schreiber das Programm um nur wenige Bytes. Die Betreffzeilen verschleißen sich jedoch schneller. Sind sozusagen häufig nur für den Einmal-Gebrauch. Nur wenige sind so erfolgreich, dass sie mehrfach verwendet werden (Bspw. Paketbenachrichtigungen). Erfolgreich sind Themen aus dem täglichen Leben: Paketsendung verpasst oder unterwegs (Stichwort Tracking) oder auch Steuererklärungen. Bei einer ganzen Reihe von E-Mails wird auf die Neugier der Empfänger gesetzt: ganz vorn mit dabei Lebensläufe und Kontoauszüge. E-Mails die freizügige Bilder im Anhang versprachen, angebliche Öffnungsgarantie in einigen Kreisen, wurden nur einmal gefunden.

Die Virenwellen mit gleichen Betreffzeilen halten nur kurz an, ein paar Tage bis wenige Stunden. Wahrscheinlich ist dies der Zeitraum, in dem die Antiviren-Anbieter eine Signatur erstellen können oder die Spamfilter auf neue Muster eingestellt sind.

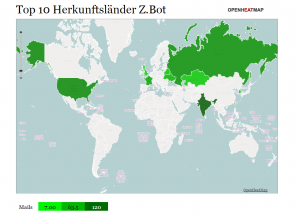

Woher kommen die Viren-E-Mails?

Über den gesamten Zeitraum betrachtet, stammen die verseuchten E-Mails am häufigsten aus Indien, danach folgen die USA und Russland als Herkunftsländer. Die sehr Spam-starken Staaten Ukraine, Weißrussland und Kasachsten sind ebenso in den Top 10 vertreten wie Großbritannien und Frankreich.

Die letzten Samples von Bredolab-Varianten stammen vom 5. August dieses Jahres und enthielten den Betreff: “MoneyGram money transfer notification”.

Diese Entwicklung zeigt exemplarisch ganz deutlich, dass Spammer großes Interesse daran haben, bereits genutzte Malware-Kampagnen und die dahinter stehende Schadsoftware weiter zu verwenden. Man könnte in solchen Fällen durchaus von einem zu beobachtenden “Malware-Recycling Trend” sprechen.