Phishing ist derzeit großes Thema. Während die eine Seite einen Rückgang von Phishing-Angriffen sieht, ist für die anderen die Gefahr größer denn je. Neben den massenhaft verschickten Phishing-E-Mails, müssen die Phishing-Formulare aber auch irgendwo gehostet werden. Webspace anmieten und einige Phishing-Seiten aufsetzen, dürfte in den meisten Fällen nicht möglich sein.

Bei der Untersuchung aktueller Phishing-E-Mails bemerkte das Eleven Research-Team eine Zunahme infizierte Joomla-Websites. Bisher wurde häufig das beliebte System WordPress genutzt, um automatisiert solche Phishing-Formulare unterzuschieben.

Postbank – 14 Millionen potentielle Opfer

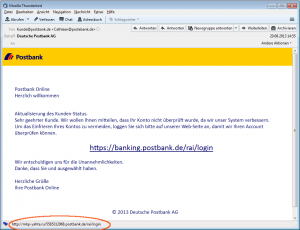

Kunden großer Geldinstitute, Dienstleister, Internet-Anbieter sind fortwährend Betrugsversuchen ausgesetzt. Auch hier gilt der Spam-Grundsatz: Die Masse muss es bringen. Ein aktuelles Beispiel betrifft die Postbank.

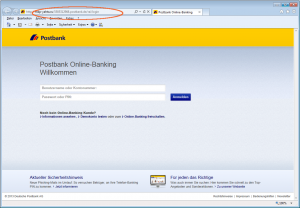

Die E-Mail ist in verständlichem Deutsch verfasst, die Umlaute sind diesmal auch korrekt dargestellt – das könnte funktionieren. Einige Kleinigkeiten fallen jedoch auf: Man soll sich auf der Website “anloggen”, und nicht etwa einloggen. Die Anrede scheint etwas verrutscht und beim Überfahren des Links mit dem Mouse-Zeiger erscheint eine russische Adresse. Die dort hinterlegte Website ist vermutlich von der Originalwebsite kopiert, sie gleicht ihr aufs Haar, sogar die Sicherheitshinweise zu den neuen Phishing-Mails sind vorhanden. Schaut man sich den Quellcode der Seite an, so erkennt man, dass sie mit dem Content Management System Joomla betrieben wird. Undzwar in der Version 1.5, die im Januar 2008 auf den Markt kam.

Seit 2012 werden 2er Versionen ausgeliefert und im September 2012 erfolgte der Versionssprung zu 3.xx. Es ist nicht zu vermeiden, dass in solch alter Software Fehler und Sicherheitslücken gefunden werden, die in den folgenden Versionen beseitigt werden. Um die Seite zu schützen, müsste die aktuellste Version jedoch auch tatsächlich von den Betreibern installiert werden.

Amazon als lukratives Ziel

In vielen Fällen ist den Nutzer von Internetdiensten nicht bewusst, wie wertvoll Zugangsdaten sind. Dienste, die nicht unmittelbar mit dem Bankkonto oder der Kreditkarte zu tun haben, werden häufig weniger sensibel behandelt. Was soll im schlimmsten Fall bei Amazon passieren? Online-Gangster kaufen Bücher? Weit gefehlt! Man kann weit über eine halbe Millionen Euro bei Amazon ausgeben. Nebenbei gibt es noch den Dienst Amazon Payments, mit dem beliebige Zahlungen abgewickelt werden können. Also auch der Amazon-Account ist ein lohnendes Ziel.

Und auch in diesem Fall führt der Link zu einem schlecht gepflegten Joomla-System. Während auf der Domain die ganz normale Website zu sehen ist, sammelt das Phishing-Formular im Hintergrund die Daten ein.